今天给大家拆解一篇来自Insight Partners(管理规模超900亿美元的顶级成长期基金)最新发布的深度研报,聊一个2026年企业级AI落地绕不过去的核心难题——AI Agent的身份与权限管理 (Identity and Access Management - IAM)。

说白了就是:当企业里到处都是AI Agent在干活的时候,谁来管控它们能看什么、能做什么、能不能把你的数据发出去?

这个问题听起来技术感很强,但它其实是所有想在企业里大规模部署Agent的人都会撞上的第一面墙。Insight Partners直接把它定义为"2026年安全领域的定义性议题"。

先看一组让人警醒的数据

Agent在企业里的渗透速度,比大多数人想象的要快。纽约梅隆银行(BNY)已经部署了130个"数字员工",每个Agent都有一个人类经理。Palo Alto Networks的CEO Nikesh Arora在最新财报电话会上说:"大型企业已经过了实验阶段,开始把大模型融入真实工作流。"

与此同时,安全威胁也在急剧升级。CrowdStrike最新的威胁报告显示,82%的入侵检测是"无恶意软件"的——攻击者不是通过木马病毒闯进来的,而是通过合法的身份和授权路径走进来的,混在正常活动里几乎无法区分。Palo Alto Networks Unit 42的调查数据更刺眼:将近九成的安全事件中,被攻破的都是身份。

人类的身份管理已经够复杂了。现在要加上成百上千个Agent——每个Agent都需要自己的身份、自己的权限、自己的凭证——这件事的复杂度是指数级的。

企业怎么做的?先把Agent当"数字员工"管起来

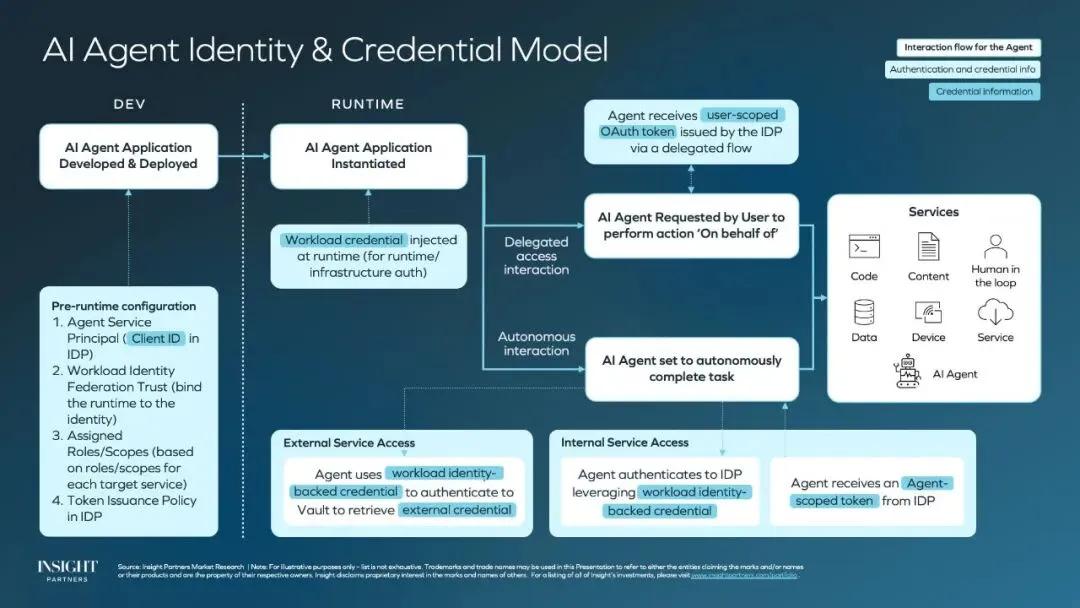

现在大多数企业的第一步做法很直觉:给Agent分配一个唯一的身份ID,就像给新员工入职一样,然后给它指定一个"经理"(人类负责人)。

这个方案解决了"Identity"(身份识别)的问题。但Insight Partners指出,真正难的不是身份,而是后面的"AM"——Access Management,也就是权限管理。他们列了五个核心挑战,翻译成大白话就是:

第一,权限很难管,尤其是动态权限。 传统的RPA(机器人流程自动化)是确定性的——你让它干什么它就干什么,权限可以提前设好。但Agent不一样,它的行为是非确定性的,可能在运行中产生新的需求。怎么在不给过多权限的前提下,让它能完成任务?这是一个实时治理的问题。

第二,授权链条太长了。 想象一个场景:Agent A代表用户X执行任务,中间又生成了一个临时Agent B来完成子任务。谁授权了B?B的权限从哪里来?如果B出了问题,追溯到谁?现有的OAuth协议根本没考虑这种"多跳委托"的场景。IETF已经在起草新的标准,但标准的开发速度远远跟不上Agent的部署速度。

第三,凭证管理的噩梦。 无密码时代我们还没完全过渡到,Agent又把凭证管理的需求拉回来了。每个Agent可能需要持有多组API密钥、数据库凭证、第三方服务的access token。而且Agent没有生物识别,不可能刷脸验证,只能靠凭证管理。这就是一个大规模的非人类身份(NHI)管理问题。

第四,光管权限不够,还要管行为。 Agent有权限访问某个数据库,不代表它应该随便查任何数据。就像员工有公司邮箱的权限,不代表他可以把客户名单发给竞争对手一样。这本质上是"内部威胁"问题的Agent版本——你需要监控Agent拿到权限之后到底在做什么。Insight Partners把这叫做"Action Management"(行为管理),是权限管理之上的一层。

第五,标准跟不上。 NIST在2026年2月发了一份关于AI Agent身份授权的概念文件,AWS等云厂商也有自己的文档。但整体上,行业标准和指南的发展已经落后于Agent的实际部署速度。企业只能自己摸索。

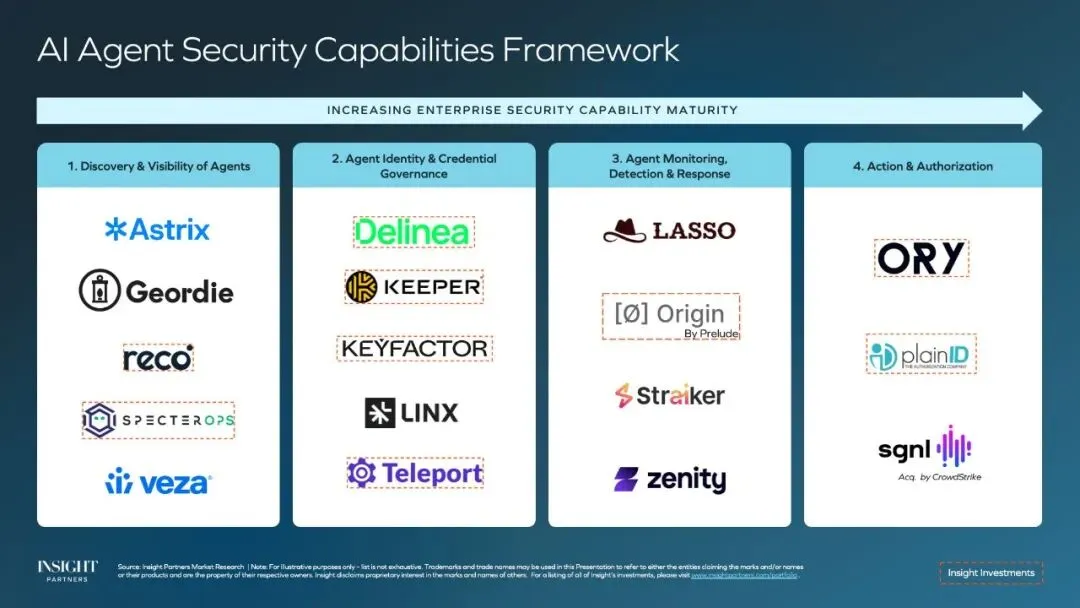

三大创新机会

Insight Partners总结了Agent IAM领域最值得关注的三个创新方向:

身份溯源与追踪——解决"谁授权了这个Agent"和"这个操作的源头是谁"的问题,尤其是多跳委托链路上的可追溯性。

意图监控与行为管理——先把Agent的行为跟它的意图绑定起来,然后监控偏差。这本质上就是把传统安全领域的UEBA(用户与实体行为分析)和内部威胁检测能力,从人类延伸到了Agent。

动态授权——零常驻权限(ZSP)、即时访问(JIT)和动态授权。Agent不应该拿着一把"万能钥匙"到处走。需要什么权限,临时申请,用完即销毁。Google的Zanzibar模型(Keto by Ory就是基于这个做的)提供了一种更灵活的关系型访问控制(ReBAC),比传统的RBAC更适合Agent的动态场景。

并购潮来了:三波安全整合

Insight Partners观察到一个非常清晰的并购趋势,分三波:

第一波是AI模型安全公司被收购——过去12个月至少发生了9起。CrowdStrike、SentinelOne这样的端点安全巨头都在抢这个方向。

第二波已经开始了:Agent身份安全公司。Palo Alto Networks收购了CyberArk,ServiceNow收购了Veza,CrowdStrike收购了SGNL。这三笔交易的信号非常明确——身份就是下一代安全架构的控制平面。

第三波预计是Agent行为的监控、检测与响应能力。可能通过并购实现,也可能由第一波收购来的AI模型安全团队在内部开发。

这个三波并购节奏,其实也给一级市场指出了明确的投资主题。

我的思考

这篇研报有几个点我觉得特别值得关注。

第一,Agent IAM可能是2026年企业安全增速最快的细分赛道。据MarketsandMarkets预测,全球IAM市场将从2023年的157亿美元增长到2028年的326亿美元(CAGR 15.6%)。但这个预测还没有充分计入Agent带来的增量需求。Gartner预测到2028年,80%的企业中AI Agent消耗的API调用量将超过人类开发者,25%的企业安全事件将与Agent滥用直接相关。这意味着Agent IAM不只是IAM市场的一个子集,它可能成为整个身份安全增长的主要驱动力。

第二,"行为管理"这个概念可能比"身份管理"还要值钱。因为Agent最大的风险不是它没有身份,而是它有了权限但做了不该做的事。Gartner的数据很说明问题:到2028年,至少80%的未授权Agent交易将来自内部策略违规,而非外部攻击。这在安全领域是一个全新的品类,目前几乎没有成熟的解决方案,处于"有品类无冠军"的阶段。Astrix和Oasis算是NHI领域的先行者,Linx在身份安全态势管理(ISPM)上也有布局,但谁能最终成为Agent行为管理的标准答案,现在还远没有定论。对一级市场来说,这正是最好的进入时机。

第三,有一个反直觉的现象:行业一直在推"无密码化"和"零信任",但Agent的出现反而让凭证管理的需求暴增了。每个Agent至少需要一组凭证,很多时候需要多组。这对GitGuardian这种做密钥管理和泄露检测的公司来说是巨大的利好。Insight Partners刚领投了GitGuardian的5000万美元C轮,逻辑就在这里。

第四,值得一提的是,Insight Partners在这篇研报中引用了大量portfolio公司(Wiz、SentinelOne、Teleport、Tailscale、Promptfoo等)。这其实也说明了他们在Agent安全赛道的布局密度——从端点到云到身份到MCP安全,几乎每个关键节点都有下注。这种密集布局本身就是一种conviction的体现,也从侧面验证了这个赛道的投资价值。

也欢迎大家留言讨论:你们公司开始管理Agent的身份和权限了吗?踩过什么坑?

#AIAgent#网络安全#身份管理#IAM#企业安全#AI投资#SaaS

来源:Insight Partners, CrowdStrike Global Threat Report, Palo Alto Networks Unit 42, NIST, IETF

推荐阅读

1.深度 | OpenAI 放弃电商业务?AI电商可能是个伪命题

2.深度|英伟达75%毛利率的秘密与隐患:台积电会一直"配合"吗?

3.速递|AI Agent有了自己的信用卡:AgentCard和"代理经济"的开端

👇 扫码进入 Leap 读者社群